Защита от Wannacry и прочих угроз на примере Trend Micro [ Редагувати ]

Весной большое количество украинских компаний пострадали от эпидемии вируса Wanna Cry. По статистике, от этой атаки пострадало более 230 тысяч компьютеров.

Этот удар показал, насколько уязвимыми оказались компьютеры, несмотря на обилие антивирусных предложений и стараний инженеров по сетевой безопасности.

Если рядовые пользователи еще могут защититься от этих угроз несложным путем обновления самой Windows и сохранением важных данных на внешние носители, то компании с 5 и более компьютерами подвержены угрозам сильнее.

Рост угроз за последние годы

Недавняя конференция Trend Micro показала, насколько активно сейчас развиваются программы вымогатели. Microsoft и антивирусные компании не успевают закрывать "дыры" в безопасности, как мошенники придумывают новые лазейки и активно пользуются ими.

Рост количества программ-вымогателей только за прошлый год вырос на 750%! Если в 2015 году их количество составляло всего 29 видов, то в 2016 – 247. Тенденция показывает, что в этом году этих видов угроз будет еще больше.

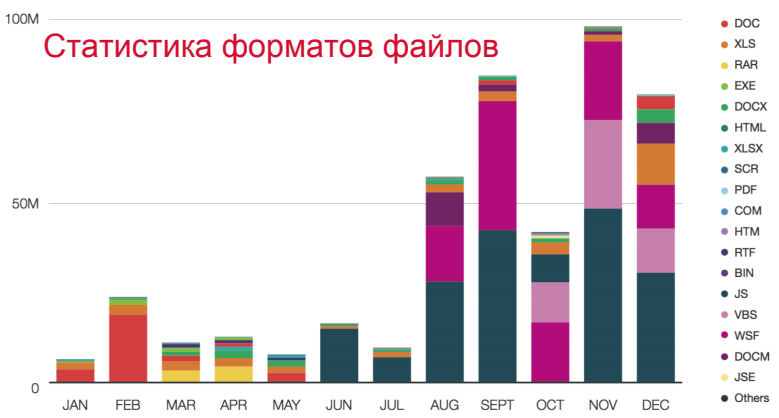

Если говорить о рабочих компьютерах, то злоумышленники зачастую пишут код вредоносных программ, атакующих популярные офисные файлы DOC, DOCX, XLSX, PDF; архивы RAR; графические файлы JPG, и, конечно же исполняемые EXE файлы.

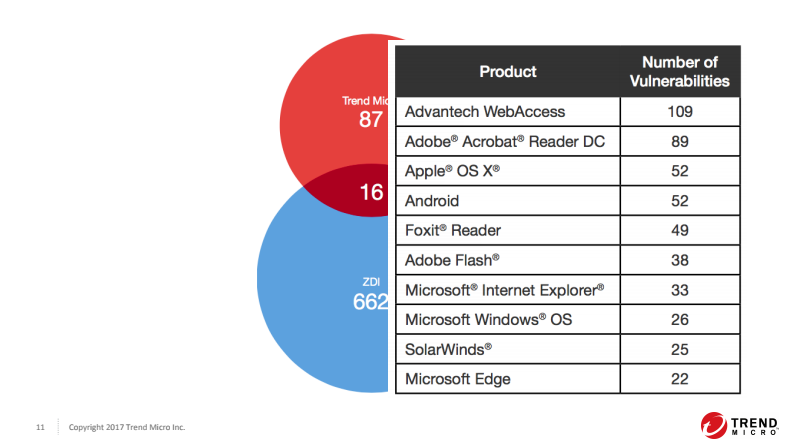

Если же смотреть на платформы, то статистика уязвимых мест в них следующая:

Как видим, несмотря на то, что чаще всего взламываются компьютеры на Windows и устройства на Android, они обладают меньшим количеством уязвимостей, чем Mac OS, которая, оказывается, тоже не идеальна в плане защиты.

Способы атак

Архитектор решений Trend Micro Николай Романов рассказал о самых распространенных способах целевых атак.

В 91% случаях атаки совершаются через фишинговые письма. Пользователь, который по неосторожности или неосведомленности, открывает письмо, нажимает ссылку или скачивает вложенный вредоносный код, тем самым активируя целевую атаку.

Причем, достаточно действия одного человека на всю многотысячную компанию, чтобы активировать вирус в локальной сети. Именно таким способом был активирован Wannacry этой весной.

Программе-вымогателю достаточно минуты, чтобы заразить всю сеть и активироваться на компьютерах, зашифровав все данные с целью вымогательства денег. Суммы варьируются от $200 до $10 тыс (по статистике Trend Micro требования были в диапазоне $20-600).

Платить злоумышленникам все равно нет смысла – данные не расшифруются, а получение оплаты стимулирует интернет-мошенников на разработку новых программ-вымогателей.

К сожалению, восстановить зашифрованные данные в большинстве случаев не получится. Поэтому настоятельно рекомендуется делать периодические бекапы и хранить их в непопулярных файлах.

Что атакуют популярные вирусы и трояны

Анализ последних угроз выделил ТОП самых известных программ-вымогаталей, которые атаковали компьютеры в 2016-2017 годах:

- Teslacrypt: заражение через эксплойт, 0-day

- Ransom32: атака через JavaScript (через веб-браузер)

- Petya: нацеленность на MBR

- Jigsaw: атака игр

- Lucky: заражение DOC и PDF

- Powerware: powershell

Способы предотвращения

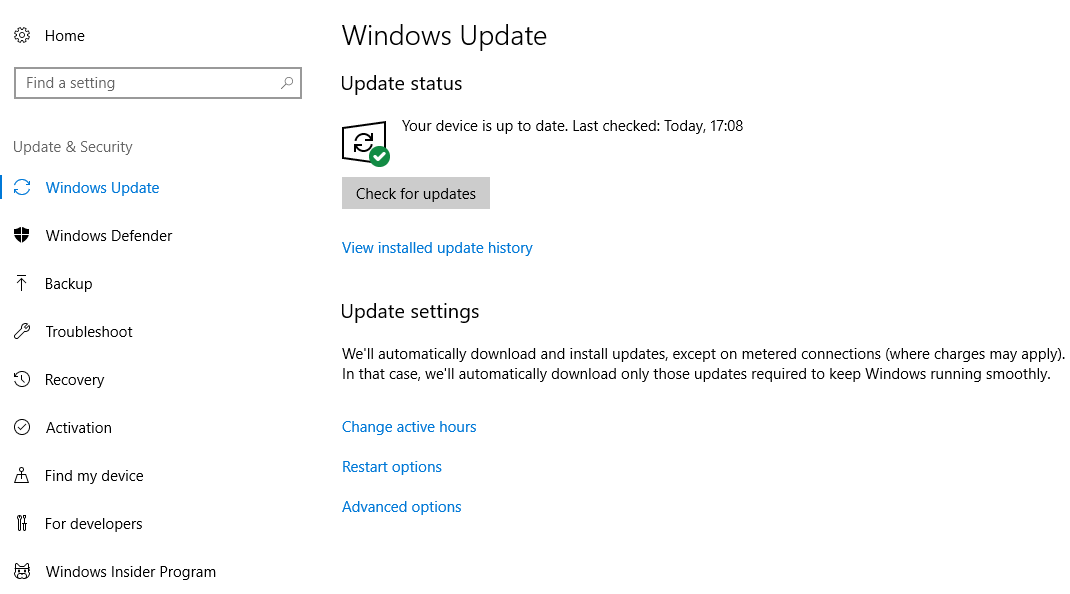

Не игнорируйте обновления операционной системы и программ, так как разработчики заинтересованы в обеспечении безопасности собственных продуктов. Раз в неделю заходите в настройки обновления Windows и проверяйте свежие сборки, чтобы ваша система всегда обладала самым свежим апдейтом.

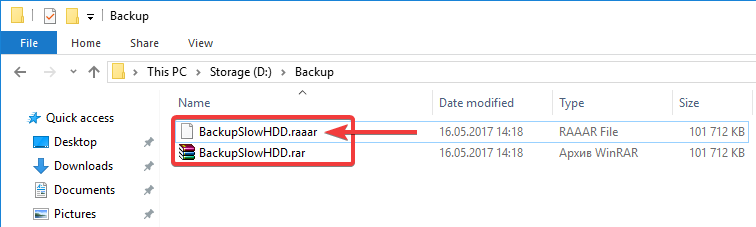

Хорошим способом будет создать архив RAR или ZIP, переименовав расширение, например, в RAAAR или ZI123P – вредоносная программа такой файл просто не увидит и не станет шифровать.

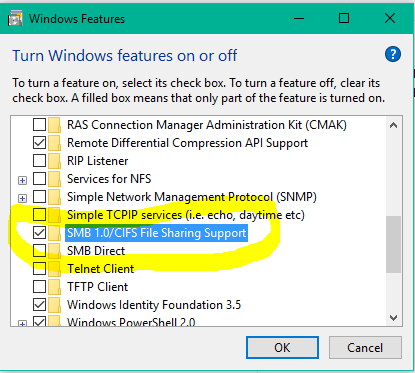

Если вы не используете SMB-протокол, то желательно и его отключить.

Ранее podrobnosti.ua сообщали, как защитить свой компьютер от вируса-вымогателя WannaCry.